Embora possa haver mais de mil milhões de programas maliciosos (malware) na Internet à procura de vítimas para infectar, uma classe específica de malware tem vindo a infligir perdas financeiras e preocupações de segurança há anos: Ransomware. O seu único objectivo é bloquear o acesso a sistemas ou ficheiros informáticos até que a vítima pague um resgate. Estes pedidos de resgate flutuam de forma selvagem, desde o equivalente a um par de centenas de dólares até várias centenas de milhares.

O que é um Ransomware?

O Ransomware é uma categoria de software malicioso concebido para bloquear o acesso a um sistema informático até que uma soma de dinheiro seja paga. O pagamento é normalmente exigido em moedas criptográficas, tais como Bitcoin ou Monero. As vítimas são aconselhadas a comprar estes bens digitais e depois transferi-los para os atacantes. O Ransomware evoluiu durante a última década num esforço para atingir mais vítimas, gerar lucros enormes para os cibercriminosos, e tornar quase impossível recuperar os dados a menos que a vítima pague o resgate ou os recupere a partir de cópias de segurança.

Embora a encriptação seja considerada uma ferramenta poderosa para assegurar a privacidade online, ao permitir que todos comuniquem sem medo de escuta, os programadores de resgate utilizaram a encriptação para garantir que os ficheiros afectados não possam ser utilizados. Alguns mecanismos de encriptação tornam impossível recuperar dados a menos que os atacantes concordem em enviar às vítimas a chave de desencriptação, desbloqueando o acesso ao sistema afectado após o pagamento do resgate. Imagine alguém invadir a sua casa, encontrar a sua jóia, trancá-la num cofre impenetrável no meio da sua casa, e depois sair com a chave após a colocação de uma nota de resgate. Se contactar o ladrão e pagar a nota de resgate, ele dar-lhe-á a chave para desbloquear o cofre e chegar às suas jóias. Caso contrário, terá de partir o cofre por si próprio. Sabe que todos os seus valores estão lá, mas simplesmente não os pode utilizar. O Ransomware actua de forma semelhante, excepto que vai atrás dos seus ficheiros e dados.

Até agora, existem três tipos diferentes de resgates:

1. Cacifo de ecrã

Os "mais suaves" de todos os programas de resgate são bloqueadores de ecrã: só impedem o utilizador de aceder ao seu dispositivo bloqueando o acesso ao ambiente de trabalho ou ao ecrã principal no caso de smartphones. Embora irritante, os bloqueadores de ecrã podem ser contornados sem pagar ao atacante, se tiver experiência técnica suficiente.

2. Resgate de criptogramas

Enquanto as estirpes iniciais de resgate menos malignas se revelaram ineficazes em ganhar dinheiro, uma vez que se concentraram em impedir os utilizadores de aceder aos seus dispositivos através da utilização de cacifos de ecrã (não foram encriptados dados), as versões posteriores começaram a utilizar encriptação conhecida como cripto-ransomware. O crypto-ransomware é extremamente eficaz uma vez que encripta informação específica armazenada localmente e, por vezes, também cópias de segurança em nuvem e oferece a sua descodificação em troca de uma taxa que varia entre $300 e $900. Porque o crypto-ransomware utiliza a mesma tecnologia que protege as nossas conversas online, transacções bancárias e comunicações militares, os ficheiros encriptados não podem ser recuperados sem o pagamento do resgate. As famílias crypto-ransomware são responsáveis por tirar mais de um bilião de dólares por ano às vítimas. Algumas famílias de crypto-ransomware como o GandCrab até geraram o equivalente a mais de 2 mil milhões de dólares em resgate pago em menos de dois anos de actividade.

Outras famílias de resgates começaram a adoptar a extorsão como outra táctica de intimidação para assustar as vítimas a pagar. Por exemplo, antes de os atacantes encriptarem realmente dados privados, roubam-nos às vítimas e ameaçam expô-los online como parte de uma campanha pública de envergonhamento se o pedido de resgate não for pago.

3. Encriptador de discos

Finalmente, as formas mais perturbadoras de resgates são conhecidas como "disk-encryptors". Ao contrário dos encriptadores de ficheiros, os encriptadores de disco impedem os utilizadores de iniciar todo o seu sistema operativo, uma vez que o ransomware mantém toda a unidade de disco "refém".

Como é que um Ransomware se espalha?

Os e-mails são um dos mecanismos mais utilizados para a difusão de um programa de resgate. Quer enganando as vítimas a clicar em ligações e a descarregar ficheiros infectados pelo resgate, quer anexando documentos contaminados que se apresentam como CVs, facturas e outros tipos de ficheiros, os emails de spam contribuem para um grande número de infecções por resgates. Se o utilizador abre a mensagem e clica no anexo, o processo de encriptação é iniciado. Quando toda a informação é encriptada, o utilizador vê uma mensagem de aviso no ambiente de trabalho, juntamente com instruções sobre como pagar o resgate e obter a chave de desencriptação.

Outra técnica que os atacantes utilizam é a de comprar publicidade em websites de alto tráfego e depois aproveitá-los para explorar vulnerabilidades em navegadores ou plugins. Quando tal vulnerabilidade é explorada, o navegador ou plugin trava e a carga útil do resgate é automaticamente instalada. Muitos utilizadores têm-se mostrado relutantes em abrir anexos ou clicar em ligações de correio electrónico, pelo que este método remove qualquer interacção do utilizador ou componente de engenharia social, confiando em vulnerabilidades não resolvidas.

Por último, mas não menos importante, os criminosos cibernéticos introduzem furtivamente o software de resgate em conteúdos ilegais e pirateados que estão disponíveis para descarregamento em sites torrent ou "warez". Vítimas desprevenidas descarregam ransomware disfarçados de fendas, geradores de chaves, e outros tipos de software nos seus sistemas, executam-nos, e consequentemente instalam ransomware.

Como proteger o seu PC contra ataques de ransomware

A Ransomware é um negócio altamente lucrativo para os cibercriminosos, e eles estão constantemente a investir em novas formas de infectar as vítimas e a dificultar as soluções de segurança para se defenderem. A melhor maneira de proteger contra os ataques de resgate é não ser infectado. A infecção por malware pode ser limitada e por vezes prevenida com algumas das melhores práticas:

1. Use um antivírus atualizado

Use uma solução anti-malware com módulos anti-exploit, anti-malware e anti-spam que são constantemente atualizados e capazes de realizar varreduras ativas. Certifique-se de não substituir as configurações ideais e de atualizá-las diariamente.

2. Agende backups de arquivos

Faça backup regularmente de seus arquivos na nuvem ou localmente para que os dados possam ser recuperados em caso de criptografia. Os backups não devem ser armazenados em uma partição diferente do PC, mas em um disco rígido externo conectado ao PC apenas durante o backup.

3. Mantenha o Windows atualizado

Mantenha o sistema operacional Windows e o software vulnerável - especialmente o navegador e os plug-ins do navegador - atualizados com os patches de segurança mais recentes. Os kits de exploração usam vulnerabilidades nesses componentes para instalar malware automaticamente.

4. Mantenha o UAC ativado

O UAC (Controle de Conta de Usuário) notifica você quando alterações serão feitas em seu computador que requerem permissão de nível de administrador. Mantenha o UAC habilitado para diminuir ou bloquear o impacto do malware.

5. Siga as práticas seguras de internet

Siga as práticas seguras da Internet. Não visite sites questionáveis, não clique em links nem abra anexos de e-mails de fontes incertas. Evite baixar aplicativos de sites desconhecidos - instale apenas softwares de fontes confiáveis. Não forneça informações de identificação pessoal em salas de bate-papo públicas ou fóruns.

6. Habilite bloqueadores de anúncios

Habilite o bloqueio de anúncios e extensões de privacidade (como AdBlock Plus) para reduzir os anúncios maliciosos. Aumente sua proteção online ajustando as configurações de segurança do seu navegador. Como alternativa, você pode querer considerar uma extensão de navegador que bloqueia JavaScript (como NoScript).

7. Use filtros anti-spam

Implemente e use um filtro anti-spam para reduzir o número de e-mails de spam infectados que chegam à sua caixa de entrada.

8. Desative o Flash

Quando possível, virtualize ou desative completamente o Adobe Flash, já que esse plugin tem sido usado repetidamente como um vetor de infecção.

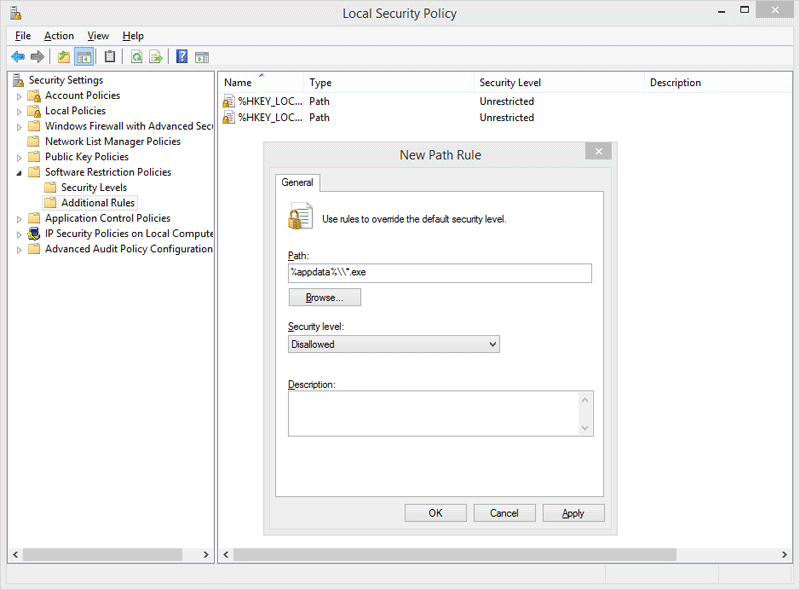

9. Ative as políticas de restrição de software

Se o seu computador executa uma edição do Windows Professional ou Windows Server ou se você for um administrador de sistema na equipe de TI da empresa, habilite as políticas de restrição de software. Imponha objetos de política de grupo no registro para bloquear executáveis de locais específicos.

Isso só pode ser obtido ao executar uma edição do Windows Professional ou do Windows Server. A opção Políticas de restrição de software pode ser encontrada no editor de política de segurança local. Depois de clicar no botão Novas Políticas de Restrição de Software em Regras Adicionais, as seguintes Regras de Caminho devem ser usadas com o nível de Segurança Não Permitido:

"%username%\\Appdata\\Roaming\\*.exe"

"%appdata%\Microsoft\Windows\Start Menu\Programs\Startup\\.*exe"

C:\\\*.exe

"%temp%\\*.exe"

"%userprofile%\\Start Menu\\Programs\\Startup\\*.exe”

"%userprofile%\\*.exe”

"%username%\\Appdata\\*.exe”

"%username%\\Appdata\\Local\\*.exe”

"%username%\\Application Data\\*.exe”

"%username%\\Application Data\\Microsoft\\*.exe”

"%username%\\Local Settings\\Application Data\\*.exe”

O que fazer se um Ransomware encriptou os seus ficheiros

Normalmente, no caso de encriptar o resgate, os ficheiros locais são encriptados utilizando um par de chaves geradas aleatoriamente que está associado ao computador infectado. Enquanto a chave pública é copiada no computador infectado, a chave privada só pode ser obtida pagando por ela dentro de um período de tempo atribuído. Se o pagamento não for entregue, a chave privada é apagada, não deixando nenhum método possível de descodificação para recuperar os ficheiros bloqueados.

As autoridades recomendam não ceder aos pedidos de resgate. O pagamento de um resgate não garante a devolução dos seus ficheiros e serve apenas para alimentar financeiramente o desenvolvimento de novas e mais sofisticadas famílias de resgate, ajuda a financiar outras actividades criminosas cibernéticas e, em última análise, legitima o negócio do resgate, tornando-o rentável para os hackers. Derrotar os ataques de resgate é difícil, mas não impossível. As empresas de aplicação da lei e de segurança têm vindo a trabalhar em conjunto há anos para ajudar as vítimas a recuperar os seus ficheiros.

Dicas para recuperar dados encriptados de resgate de software:

- Se o módulo Remediação de Ransomware da Bitdefender estiver activado no momento de um ataque de resgate, os seus ficheiros serão automaticamente restaurados.

- Também é possível recuperar ficheiros ransomware encriptados, restaurando ficheiros originais a partir de uma cópia de segurança externa ou em nuvem.

- Iniciativas como o website nomoreransom.org podem ajudar as vítimas de resgate a recuperar os seus dados, nos casos em que as autoridades policiais ou os vendedores de segurança tenham encontrado uma forma de desencriptar ficheiros para famílias específicas de resgates.

- O FBI tem as seguintes recomendações para as vítimas de resgates:

-

- Envie uma dica online ou contacte o seu escritório local do FBI para solicitar assistência

- Apresentar um relatório ao Centro de Reclamações de Crimes pela Internet do FBI (IC3).

Lembre-se! É importante fazer frequentemente cópias de segurança dos seus dados, estar atento a e-mails não solicitados, actualizar constantemente todo o seu software e sistemas operativos, instalar uma solução de segurança que apresente múltiplas camadas de protecção contra o resgate, e não ceder à extorsão.